BitLocker umgehen ohne Schraubenzieher: bitpixie und was du dagegen tun kannst

This page is also available in English.

BitLocker ist bei Windows-Client-Pentests immer ein Thema. Damit die Vollverschlüsselung nicht einfach umgangen werden kann, muss BitLocker sicher konfiguriert sein.

Es gibt tatsächlich eine Schwachstelle, über die sich BitLocker ohne Spezial-Hardware ausnutzen lässt – und die kann im Prinzip jeder anwenden. In diesem Beitrag geht es um den Angriff bitpixie, warum der Standardmodus von BitLocker anfällig ist und was du dagegen tun kannst.

Inhaltsverzeichnis

BitLocker im TPM-only Modus: bequem, aber anfällig

Standardmäßig läuft BitLocker im TPM-only Modus. Die Entschlüsselung ist dann transparent: Es muss kein zusätzliches Passwort eingegeben werden, der TPM-Chip prüft die Umgebung und gibt den Schlüssel frei, wenn alles „vertrauenswürdig“ aussieht. Das ist praktisch für die Nutzer.

Das Problem: Praktisch alle Angriffe auf BitLocker zielen genau auf diese Konfiguration ab. Ohne zusätzliche Hürde vor dem Booten kann ein Angreifer unter bestimmten Bedingungen den Schlüssel erlangen.

Pre-Boot-Authentifizierung (ein zusätzlicher BitLocker-PIN vor dem Boot) verhindert die meisten dieser Angriffe. Ein BitLocker-PIN ist wenig beliebt – aber ohne ihn brauchst du eine sehr durchdachte Konfiguration, um ähnlichen Schutz zu erreichen.

Der Angriff: bitpixie

Ein relativ aktueller und besonders relevanter Angriff ist bitpixie: Er funktioniert unabhängig von der Hardware. Es werden keine speziellen Adapter oder physischen Eingriffe am Gerät benötigt.

Kurz gesagt:

- Der Angreifer täuscht dem TPM vor, dass ein vertrautes Betriebssystem startet.

- Der TPM gibt den BitLocker-Schlüssel frei.

- Der Schlüssel kann aus dem Speicher ausgelesen werden.

Damit lässt sich BitLocker unter TPM-only-Bedingungen umgehen, ohne das Gehäuse zu öffnen. Einen detaillierten Blogpost, mit dem du den Angriff nachvollziehen und nachstellen kannst, findest du hier:

BitLocker: Screwed without a screwdriver (Neodyme)

Was du dagegen tun kannst

Drei zentrale Maßnahmen reduzieren das Risiko deutlich:

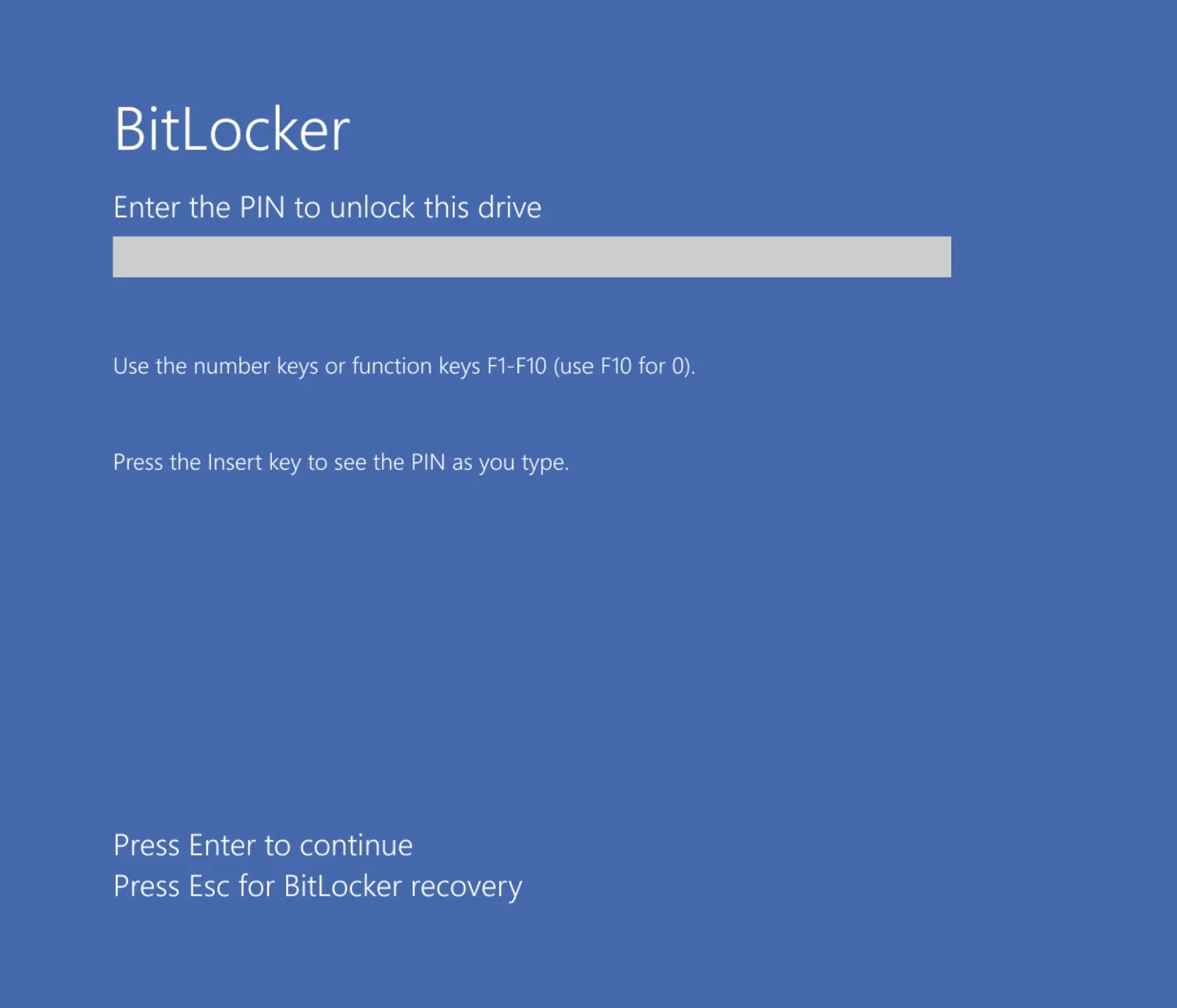

1. Pre-Boot-Authentifizierung (BitLocker-PIN)

Eine Pre-Boot-Authentifizierung (zusätzlicher PIN vor dem Windows-Start) verhindert, dass der TPM den Schlüssel ohne diese zweite Faktor-Freigabe herausgibt. Damit blockierst du die meisten Angriffe, die auf „einfach booten und Schlüssel holen“ abzielen – inklusive bitpixie in der typischen Form.

Ohne Pre-Boot-Authentifizierung bist du nie vollständig sicher vor solchen Szenarien – mit PIN machst du es Angreifern deutlich schwerer.

2. Updates für Secure-Boot-Signaturen

Halte Secure Boot und die zugehörigen Signaturen aktuell. Updates für UEFI/BIOS und Windows bringen oft Anpassungen an der Secure-Boot-Kette und an den geprüften Komponenten. Das erschwert das Nachahmen eines „vertrauenswürdigen“ Boots.

3. PCR-Validation-Profile in BitLocker anpassen

Das ist technisch der interessanteste Hebel: PCR-Validation-Profile legen fest, welche Komponenten auf ihre Integrität geprüft werden, bevor der TPM den BitLocker-Schlüssel freigibt. Mehr geprüfte Komponenten bedeuten in der Regel mehr Hürden für Angriffe.

Die Einstellung findest du in der Gruppenrichtlinie:

- „Configure TPM platform validation profile for native UEFI firmware configurations“

Speziell PCR 4 (MBR) ist relevant: Wird sie in die Validierung einbezogen, schützt das gegen bitpixie. Die Empfehlung ist, folgende PCRs zu aktivieren:

- 0, 2, 4, 7 und 11

Damit wird unter anderem der Boot-Code (MBR) mit in die Vertrauenskette einbezogen – genau das, was Angriffe wie bitpixie ausnutzen, wenn diese Komponente nicht geprüft wird.

Zusammenfassung

| Maßnahme | Nutzen |

|---|---|

| Pre-Boot-Authentifizierung (PIN) | Verhindert die meisten Angriffe, bei denen der TPM-Schlüssel ohne Nutzer-Interaktion freigegeben wird. |

| Secure-Boot-Updates | Aktuelle Signaturen und Boot-Kette erschweren das Vortäuschen eines vertrauenswürdigen Boots. |

| PCR-Validation (0, 2, 4, 7, 11) | Erweitert die Integritätsprüfung (u. a. MBR/PCR 4) und schützt speziell gegen bitpixie. |

Ohne Pre-Boot-Authentifizierung bist du nie hundertprozentig sicher – aber mit PIN, aktuellen Secure-Boot-Updates und angepassten PCR-Validation-Profilen machst du es Angreifern erheblich schwerer.

Habt ihr die Sicherheit eures Windows-Standardclients (inkl. BitLocker-Konfiguration) schon einmal in einem Pentest prüfen lassen? Gerne können wir darüber sprechen.

Bei Fragen zu BitLocker, Windows-Clients oder Pentests: Kontaktiert VidraSec.

martin@vidrasec.com | +43 670 3081275 | +43 670 3081275 | Termin auswählen |