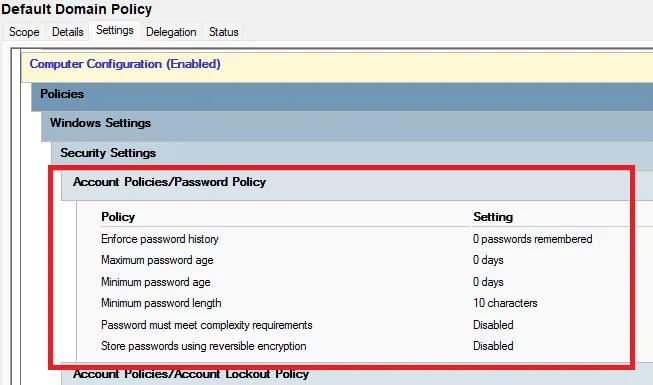

Eine gute Passwortrichtlinie für das Active Directory festzulegen, ist leider schwierig. Dies liegt auch daran, dass es mehrere Best Practices gibt, die sich teilweise widersprechen. In diesem Beitrag werde ich versuchen, auf die verschiedenen Best Practices einzugehen und meine eigene Empfehlung abzugeben.

Kernaussagen: NIST empfiehlt mindestens 8 Zeichen, keine Komplexitätsregeln und keine erzwungene Rotation; Microsofts AD-Empfehlung weicht davon ab. VidraSec-Empfehlung: Minimum 10 Zeichen, Komplexität aus, maximale Passwortalter auf „Unbegrenzt“, Passworthistorie aus; zusätzlich Blockliste schwacher Passwörter und wo möglich MFA (z. B. Windows Hello for Business).